Comment les PME peuvent mettre en place un centre opérationnel de sécurité (SOC : Security Operating Center) à moindre coûts pour assurer la sécurité informatique ?

Selon une étude de Forrester, 33 % des PME de moins de 250 salariés ont été touchées par des cyberattaques au cours des 12 derniers mois. Assurer la sécurité de son système d’information est donc un réel enjeu pour les entreprises.

Une faille quelconque devient une porte ouverte à des attaques pouvant avoir de lourdes conséquences dans l’organisation. Les PME sont ainsi en quête de solutions performantes permettant de gérer leurs vulnérabilités et de détecter les incidents et y remédier en temps réel. Ces solutions doivent être envisagées en tenant compte de diverses contraintes. Comme par exemples, le budget restreint, le manque de compétences et manque de ressources…

Partant de ce constat, de quelles solutions disposez-vous pour gérer vos vulnérabilités ? Quels outils de détection et de remédiation pouvez-vous déployer ? La mise en place d’un Centre de Sécurité Opérationnel (SOC) externalisé est la solution idéale pour les PME en quête d’efficacité et de maîtrise des coûts.

Qu'est-ce-qu'un centre opérationnel de sécurité ?

Le SOC (Security Operating Center) ou centre opérationnel de sécurité est une combinaison de procédures, de technologies et de ressources humaines dédiées à la sécurité du système d’information d’une organisation. Il s’agit d’une unité de sécurité chargée de surveiller et d’analyser en permanence le système d’information d’une entreprise afin d’être en capacité d’intervenir en temps réel en cas d’attaques.

Centre opérationnel de sécurité : élément essentiel de la cybersécurité d'entreprise

L’augmentation constante du nombre de cyberattaques est un fait. Elles sont rendues plus faciles tout simplement parce que la surface d’attaque est plus grande avec notamment le déploiement de l’usage du cloud. Le SOC s’impose ainsi comme un élément essentiel pour la sécurité de votre entreprise.

Le centre opérationnel de sécurité a longtemps été réservé aux grandes entreprises de par son coût élevé. Aujourd’hui, il existe des outils et des alternatives pour le rendre accessible aux PME, notamment avec l’externalisation et la mutualisation d’équipes opérationnelles.

L’objectif du SOC est de répondre efficacement à deux principales problématiques en termes de cybersécurité. La première, étant la détection des incidents et la seconde, leur résolution en temps réel. Il faut donc prendre en considération deux éléments dans sa mise en œuvre : les outils utilisés et la réponse concrète aux attaques.

soc : Quels sont les outils pour détecter les incidents de sécurité en temps réel ?

Le Centre Opérationnel de Sécurité s’appuie sur des technologies SIEM (Security Information and Event Management). C’est un ensemble d’outils permettant la collecte d’informations de logs sur les postes, les serveurs ou le réseau. Ces logs sont corrélés avec des informations de sécurité disponibles en dehors du système d’informations protégé (ex : des menaces, des adresses de serveurs malveillants, des informations sur les malwares circulants).

Analyseurs sur le poste de travail

Pour détecter d’éventuelles failles et les bloquer, des analyseurs performants comme par exemple des EDR (Endpoint Detection and Response, modules connectés à des bases de connaissances) sont installés directement sur les postes de travail. Ainsi, ils identifieront les failles et menaces de sécurité. Par conséquent, ils seront en mesure de les bloquer au niveau de chaque ordinateur, tout en remontant l’information à la base centrale.

Analyseurs sur le serveur

Pour protéger les flux et les accès, des outils de détection sont aussi placés au niveau du serveur. Cela permet d’identifier les failles de sécurité et les attaques. Comme pour les postes de travail, ces outils de détection interagissent avec la base centrale de connaissances.

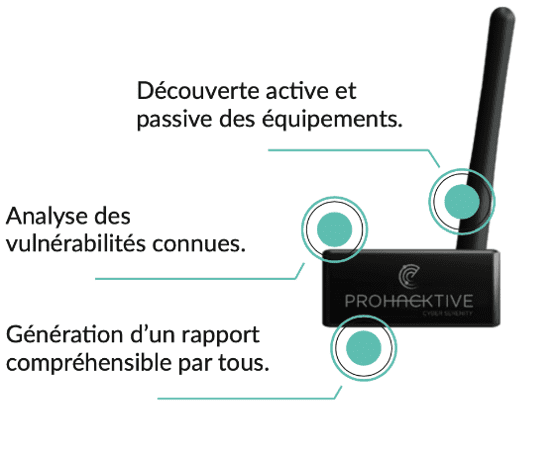

Sondes sur le réseau informatique

La sonde de détection réseau est un équipement qui « écoute » le flux d’un réseau. Elle fait remonter des informations et des alertes. Seule, elle ne couvre pas la totalité de la sécurité puisqu’elle a un rôle passif. Mais, couplée aux autres outils du poste de travail et du serveur (sans oublier la fameuse base d’informations), le trio forme un équipement solide pour identifier en temps réel, les failles et menaces et les bloquer.

OFFRE TRY & BUY : CYBERSECURITE

Foliateam vous met à disposition sa sonde Sherlock.

Testez la solution pendant 15 jours, gratuitement et sans engagement.

Comment répondre efficacement à la menace et aux cyberattaques ?

L’efficacité du SOC repose sur deux facteurs. Le premier, sur le choix d’outils de détection performants. Le seconde, sur le choix d’une équipe SOC compétente et réactive afin d’intervenir rapidement en cas d’incident.

SOC : Implémentation d'outils performants pour la cybersécurité

Aujourd’hui, il existe des technologies accessibles en termes de complexité et de coût pour les PME permettant d’auditer et d’analyser le réseau pour détecter les vulnérabilités en temps réel. Ces outils sont interfacés avec des bases de connaissance pour qualifier les incidents et y répondre efficacement.

Chez Foliateam, nous mettons à votre service des solutions qui vous aident à faire l’inventaire complet et détaillé de votre réseau. Dans un premier temps, pour identifier les points de vulnérabilité. Dans un second temps, Foliateam déploie des solutions permettant de corriger les failles. Vous pouvez par exemple utiliser la sonde Sherlock pour identifier vos risques. Elle permet de les faire remonter en quelques minutes et d’obtenir les recommandations pour les gérer.

SOC : une équipe compétente pour analyser les failles et y remédier en temps réel

Pour répondre à la menace et aux attaques contre la flotte informatique, les outils, seuls, ne servent à rien sans les humains et vice-versa. Vous devez disposer de ressources humaines compétentes pour analyser et remédier aux vulnérabilités en temps réel. C’est l’élément primordial pour avoir une protection efficace.

Cependant, mettre en place une cellule interne dédiée peut engendrer des coûts importants pour l’entreprise. C’est pourquoi, de plus en plus de PME se tournent vers l’externalisation des services de cyber sécurité. D’une part, cela permet de faire appel à des experts disponibles en 7 jours sur 7 ayant accès à de multiples bases de connaissance. Aussi, ils feront de la veille permanente et travailleront en lien avec les autorités. D’autre part, cela offre la possibilité de maîtriser ses coûts grâce à un prestataire externe qui applique la mutualisation des analystes. Et cela, en plus de la mutualisation des plateformes technologiques… Ainsi, le savoir-faire est mutualisé pour tous les clients. Si un incident est visible, il pourra alimenter la base commune. Cette option représente une alternative beaucoup moins coûteuse.

Vous souhaitez renforcer la sécurité de votre parc informatique au sein de votre entreprise ?

Nous vous accompagnons dans votre démarche grâce à nos services de cybersécurité. Faites appel à un conseiller Foliateam pour la mise en place d’un SOC au sein de votre entreprise.